Сегодня я расскажу как довольно просто поднять и настроить свой собственный сервер карт (тайловый сервер) на основе Ubuntu Server 14.04 LTS и OpenStreetMap.

Итак начнём. Из Википедии:

OpenStreetMap (дословно «открытая карта улиц»), сокращённо OSM — некоммерческий веб-картографический проект по созданию силами сообщества участников-пользователей Интернета подробной свободной и бесплатной географической карты мира.

Есть довольно подробная официальная статья об установке и настройке tile-сервера, но есть ещё более простой и быстрый способ.

Читати далі…

- Категорія: Адміністрування

- Теги: apache, gis, mapnik, mod_tile, nginx, openstreetmap, osm, postgis, postgresql, renderd, tile, ubuntu, оптимизация, сервер, тюнинг

Сегодня я расскажу вам о простом способе конвертации вашей музыки из .flac в .mp3 через консоль Linux/Ubuntu

sudo apt-get install flac lame

Затем переходим в папку с музыкой в формате .flac и запускаем перекодировку в .mp3 в качестве 320 kbps (файлы .flac НЕ будут удалены)

for f in *.flac; do flac -cd "$f" | lame -b 320 - "${f%.*}".mp3; done

Это всё.

Есть довольно простой способ ускорить работу браузера Chromium (Google Chrome) явно указав путь к папке с временными файлами что будет находиться в оперативной памяти (ОЗУ). Этот приём будет особенно полезен владельцам SSD-дисков ресурс перезаписи которых очень ограничен.

Добавляем временное хранилище размером в 1GB (должно хватить), что будет находиться в оперативной памяти (ОЗУ):

sudo mkdir /ram

sudo vi /etc/fstab

tmpfs /ram tmpfs defaults,noatime,mode=1777,size=1024M 0 0

Монтируем:

sudo mount -a

Смотрим:

df -h

Должно быть что-то такое:

Ф. система Розм Вик Дост Вик% змонтований на

tmpfs 1,0G 0 1,0G 0% /ram

Теперь редактируем файл с default-настройками Chromium, явно указывая ему путь к нашему временному хранилищу:

sudo vi /etc/chromium-browser/default

Меняем строчку

CHROMIUM_FLAGS=""

На следующую:

CHROMIUM_FLAGS="--disk-cache-dir=/ram"

Перезапускаем браузер Chromium и смотрим на использование ОЗУ диска:

df -h

Если у вас в колонке “Использовано” что-то большее нуля, то вы всё сделали правильно.

Ф. система Розм Вик Дост Вик% змонтований на

tmpfs 1,0G 17M 1008M 2% /ram

В результате Chromium стал реактивным 🙂

Это всё.

Удачи!

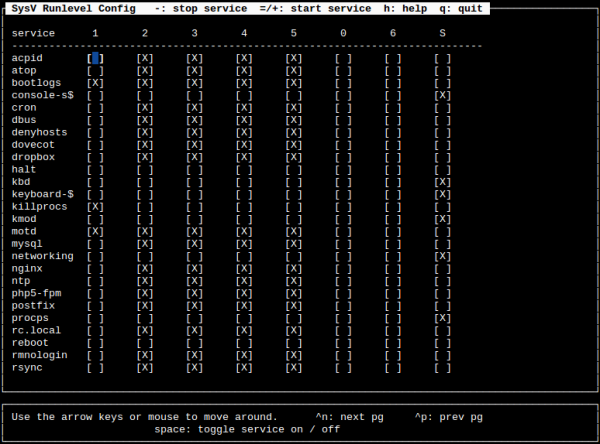

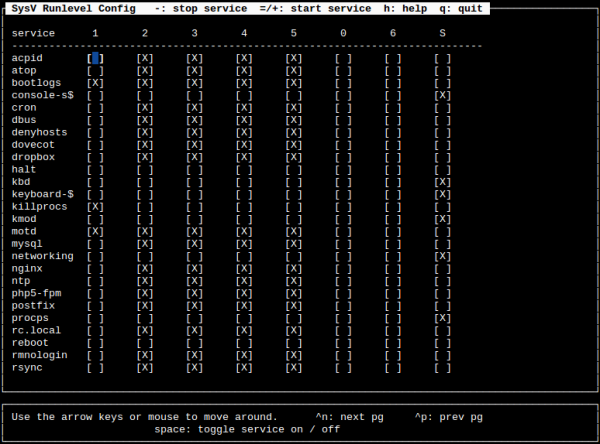

Самый простой и наглядный способ вывести список сервисов/программ, находящихся в автозагрузке, с возможностью их редактирования – это использовать консольную утилиту sysv-rc-conf

Ставим

sudo apt-get install sysv-rc-conf

Запускаем

sudo sysv-rc-conf

и получаем картину:

Теперь с помощью пробела мы можем включить или выключить автозагрузку сервиса, - – остановит сервис, а +/= – запустит.

Пользуйтесь!

Сегодня я расскажу как настроить двухэтапную аутентификацию для пользователя root на вашем сервере по временному одноразовому паролю, что будет генерировать приложение на телефоне или же простая консоль. Смысл в том, что при переходе в суперпользователя на вашем сервере вначале будет запрошен временный (одноразовый) пароль и только затем — пароль рута. Это поможет вам более качественно защитить ваш сервер от несанкционированного доступа.

Начнём с установки OATH Toolkit что уже есть в репозитории Debian.

apt-get install oathtool libpam-oath

Далее нам потребуется сгенерировать случайную строку (секретную фразу) на основе которой и будут генерироваться случайные временные одноразовые ключи. Поэтому стоит держать эту строку в секрете.

head -c 4096 /dev/urandom | md5sum | awk '{print $1}'

6819c89679c56508fec770362e312c4e

В данном примере секретная фраза это 6819c89679c56508fec770362e312c4e.

Теперь нам необходимо создать файл (/etc/users.oath) с описанием алгоритмов работы, пользователя и его секретной фразы.

echo "HOTP/T30 root - 6819c89679c56508fec770362e312c4e" > /etc/users.oath

chown root:root /etc/users.oath

chmod 600 /etc/users.oath

Далее – редактирование файла /etc/pam.d/su.

Вам необходимо дописать после

auth sufficient pam_rootok.so

строку

auth requisite pam_oath.so usersfile=/etc/users.oath window=10 digits=6

Где

usersfile – путь к файлу с описанием пользователей и их секретных фраз,

window – размер “окна”. Поскольку временный одноразовый ключ создаётся относительно времени, то окно – это расхождение серверного времени от времени клиента/приложения. Одно “окно” – 30 секунд. Т.е. мы задали максимальное расхождение ключей в 5 минут.

digits – необходимое количество цифр во временном одноразовом ключе.

Теперь пробуем получить одноразовый временный пароль с нашей секретной фразой:

oathtool --verbose --totp 6819c89679c56508fec770362e312c4e

На что получим что-то следующее:

Hex secret: 6819c89679c56508fec770362e312c4e

Base32 secret: NAM4RFTZYVSQR7WHOA3C4MJMJY======

Digits: 6

Window size: 0

Step size (seconds): 30

Start time: 1970-01-01 00:00:00 UTC (0)

Current time: 2014-04-15 05:36:28 UTC (1397540188)

Counter: 0x2C6D360 (46584672)

385762

385762 – это и есть наш одноразовый временный пароль, а вот строку Base32 secret мы будем использовать когда будем настраивать приложение для телефона (только вводить мы будем этот код без знаков “=”, т.е. как NAM4RFTZYVSQR7WHOA3C4MJMJY).

У Google есть отличная программа для генерирования временных (одноразовых) ключей – Google Authenticator

На официальной странице детально расписано как установить это приложение для телефонов на базе Android, iOS, Blackberry и т.п. поэтому на этом шаге я останавливаться не буду.

И наконец тестируем!

Подключаемся к серверу другим соединением (на всякий случай не закрывайте сессию root!) и пробуем сделать su

Система должна нас вначале спросить одноразовый временный пароль.

$ su

One-time password (OATH) for `root':

Генерируем одноразовый временный пароль либо через консоль с помощью команды oathtool, либо через приложение на вашем телефоне и вводим его.

Если вы всё сделали правильно, то после ввода временного пароля система вам предложит ввести пароль рута.

Это всё. Удачи!

- Категорія: Адміністрування

- Теги: debian, linux, OATH, pam, root, ssh, su, ubuntu, авторизация, аутентификация, безопасность, защита, линукс, сервер

Сегодня я расскажу как можно отказаться от медленного Apache для настройки связки trac + SVN/Subversion. Итак, начнём.

1. Устанавливаем и настраиваем SVN/Subversion

Ставим SVN/Subversion на наш сервер

sudo apt-get install subversion

Создаём репозиторий (для примера — в папке /var/svn/my-repository)

sudo svnadmin create /var/svn/my-repository

Устанавливаем владельца www-data для папки с репозиторием

sudo chown -R www-data:www-data /var/svn/my-repository

Теперь нам необходимо выполнить импорт файлов в репозиторий.

Для этого создадим где-то на локальной машинке (впрочем, можно и прямо на удалённом сервере) папку с некоторым именем (для примера: my-files)

mkdir my-files

И выполняем первый импорт на наш настроенный SVN-сервер:

svn import -m 'initial commit' my-files svn+ssh://my-username@my-cool-webserver/var/svn/my-repository

Где

my-files – папка с файлами которые необходимо проимпортировать в репозиторий,

my-username – имя пользователя на сервере,

my-cool-webserver – адрес сервера,

/var/svn/my-repository – путь в файловой системе сервера к репозитории

Теперь мы можем выполнять коммиты в этот репозиторий, только вначале необходимо будет сделать checkout репозитория в папку для дальнейшей работы.

Делается это так:

svn checkout svn+ssh://my-username@my-cool-webserver/var/svn/my-repository

Данный способ настройки SVN/Subversion называется SVN over SSH.

Читати далі…

Узнать текущую нагрузку (GPU Load) видеокарты и её температуру (GPU Temperature) можно с помощью стандартной утилиты проприетарного драйвера ATI Radeon.

Достаточно выполнить следующую команду:

# aticonfig --odgc --odgt

Вывод будет следующим:

Default Adapter - AMD Radeon HD 6670

Core (MHz) Memory (MHz)

Current Clocks : 810 1000

Current Peak : 810 1000

Configurable Peak Range : [400-900] [1000-1150]

GPU load : 0%

Default Adapter - AMD Radeon HD 6670

Sensor 0: Temperature - 35.50 C

Кстати, я уже писал о том как установить проприетарный драйвер видеокарты ATI Radeon в Ubuntu.

Сегодня я расскажу как установить проприетарный драйвер от ATI на видеокарту ATI Radeon в Ubuntu 13.04.

Для начала нам необходимо скачать свежие драйвера с официального сайта.

Вот ссылка для ленивых: https://support.amd.com/us/gpudownload/Pages/index.aspx

Поскольку у меня система 64-битная, в последнем дропдауне я выбрал Linux x86_64.

В итоге нас отправили на страницу скачивания AMD Catalyst™ 13.4 Proprietary Linux x86 Display Driver.

Скачиваем и распаковываем ZIP-архив.

Ещё нам необходимо установить зависимые пакеты

# sudo apt-get install ia32-libs debhelper dh-modaliases execstack lib32gcc1 libc6-i386 dkms libqtgui4

А также нужно удалить пакет xserver-xorg-video-radeon, т.к. он будет “мешать”

# sudo apt-get remove --purge xserver-xorg-video-radeon

Мы готовы к инсталляции.

Устанавливаем права на выполнение скачанного нами RUN-файла

# chmod +x amd-driver-installer-catalyst-*.run

Запускаем процесс сборки DEB-пакетов fglrx

# sudo ./amd-driver-installer-catalyst-*.run --buildpkg Ubuntu/raring

# sudo dpkg -i fglrx*.deb

Если пакеты успешно установлены, далее нам необходимо сгенерировать новый /etc/X11/xorg.conf файл.

Запускаем его генерацию так:

# sudo aticonfig --initial -f

В случаe, если у вас две видеокарты, тогда вам ещё нужно сделать так

ВАЖНО! Не запускайте эту строчку, если у вас видеокарты в режиме CrossFire

# sudo aticonfig --initial -f --adapter=all

В случаe двух мониторов вам нужно сделать вот так:

# sudo aticonfig --initial -f

# sudo aticonfig --set-pcs-str="DDX,EnableRandR12,FALSE"

Указываем системе на изменения файла /etc/X11/xorg.conf явно. Это важная строчка, без которой система просто не будет знать о том, что вы изменили этот конфигурационный файл.

# sudo aticonfig --input=/etc/X11/xorg.conf --tls=1

Перезагружаемся уже с новыми конфигами.

# reboot

Если вы дошли до графической среды — скорее всего вы всё сделали правильно.

Проверим это с помощью информационной утилиты fglrxinfo.

# fglrxinfo

Ответ должен быть каким-то таким:

display: :0.0 screen: 0

OpenGL vendor string: Advanced Micro Devices, Inc.

OpenGL renderer string: AMD Radeon HD 7800 Series

OpenGL version string: 4.2.12217 Compatibility Profile Context 12.104

Запустим простую утилиту для тестирования графической карты.

# fgl_glxgears

Её вывод в консоль у меня был следующим:

11916 frames in 5.0 seconds = 2383.200 FPS

Вот и всё.

Удачи.

Иногда необходимо узнать температуру процессора, видеокарты или материнской платы в данный момент. В Ubuntu/Linux это сделать довольно просто.

Итак, вначале установим пакет lm-sensors.

Делается это так

# sudo apt-get install lm-sensors

После чего утилите необходимо определить устройства чтобы корректно отображать температуру, напряжение CPU и скорость вращения кулеров.

Делается это тоже довольно просто. Запускаем sensors-detect так:

# sudo sensors-detect

Утилита будет просто засыпать вопросами, на которые нужно отвечать Enter’ом (что по-умолчанию будет означать — yes).

В самом конце утилита sensors-detect спросит о разрешении добавления необходимых для мониторинга модулей при загрузке системы (файл /etc/modules), на что необходимо будет ввести yes

To load everything that is needed, add this to /etc/modules:

#----cut here----

# Chip drivers

coretemp

w83627ehf

#----cut here----

If you have some drivers built into your kernel, the list above will

contain too many modules. Skip the appropriate ones!

Do you want to add these lines automatically to /etc/modules? (yes/NO) yes

Successful!

После чего необходимо перезагрузить ваш компьютер.

После перезагрузки вы можете с помощью команды sensors (обратите внимание что ей не требуется root-полномочия) получать необходимую информацию о температурах процессора, видеокарты и материнской платы, напряжение процессора и скорость вращения кулеров.

# sensors

acpitz-virtual-0

Adapter: Virtual device

temp1: +27.8°C (crit = +99.0°C)

temp2: +29.8°C (crit = +99.0°C)

coretemp-isa-0000

Adapter: ISA adapter

Physical id 0: +34.0°C (high = +80.0°C, crit = +98.0°C)

Core 0: +34.0°C (high = +80.0°C, crit = +98.0°C)

Core 1: +29.0°C (high = +80.0°C, crit = +98.0°C)

Core 2: +33.0°C (high = +80.0°C, crit = +98.0°C)

Core 3: +33.0°C (high = +80.0°C, crit = +98.0°C)

nct6776-isa-0290

Adapter: ISA adapter

Vcore: +0.97 V (min = +0.00 V, max = +1.74 V)

in1: +1.02 V (min = +0.00 V, max = +0.00 V) ALARM

AVCC: +3.39 V (min = +2.98 V, max = +3.63 V)

+3.3V: +3.39 V (min = +2.98 V, max = +3.63 V)

in4: +1.02 V (min = +0.00 V, max = +0.00 V) ALARM

in5: +2.04 V (min = +0.00 V, max = +0.00 V) ALARM

3VSB: +3.38 V (min = +2.98 V, max = +3.63 V)

Vbat: +3.31 V (min = +2.70 V, max = +3.63 V)

fan1: 0 RPM (min = 0 RPM) ALARM

fan2: 1516 RPM (min = 0 RPM) ALARM

fan3: 1145 RPM (min = 0 RPM) ALARM

fan4: 0 RPM (min = 0 RPM) ALARM

fan5: 0 RPM (min = 0 RPM) ALARM

SYSTIN: +29.0°C (high = +0.0°C, hyst = +0.0°C) ALARM sensor = thermistor

CPUTIN: -60.0°C (high = +80.0°C, hyst = +75.0°C) sensor = CPU diode

AUXTIN: +28.5°C (high = +80.0°C, hyst = +75.0°C) sensor = thermistor

PECI Agent 0: +22.5°C

cpu0_vid: +0.000 V

intrusion0: OK

intrusion1: ALARM

radeon-pci-0100

Adapter: PCI adapter

temp1: +43.5°C

В моём выводе программы sensors отображается температура каждого ядра процессора (их у меня 4), напряжения датчиков процессора, скорости вращения кулеров (2 из 5), температуру материнской платы (+29.0°C) и видеокарты (+43.5°C).

Вот и всё.

Удачи.

Сегодня я расскажу как настроить firewall iptables на Ubuntu/Debian при поднятии (активации) сетевого интерфейса. Сами команды управления iptables описывать я не буду, т.к. этого в Сети вы найдёте море.

Читати далі…